คลังความรู้

ความก้าวหน้าอย่างรวดเร็วของ Generative AI ทำให้เกิดคำถามเกี่ยวกับด้านความปลอดภัยและความเสี่ยงเพิ่มมากขึ้นตามมา

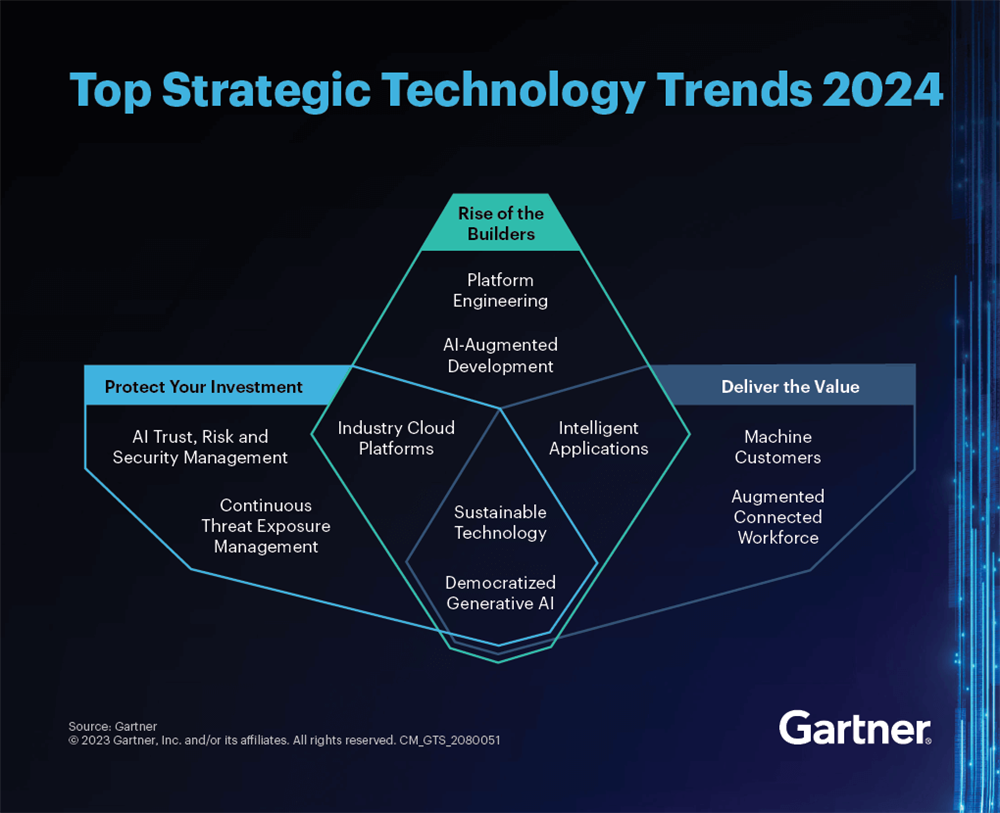

ความเป็นจริงที่ว่าการพัฒนา Generative AI องค์กรจำเป็นต้องดำเนินการตั้งแต่ตอนนี้เพื่อกำหนดกลยุทธ์ภาพรวมสำหรับจัดการด้านความน่าเชื่อถือ ความเสี่ยง และการรักษาความปลอดภัยของเทคโนโลยีปัญญาประดิษฐ์ (AI TRiSM) ซึ่งมีความจำเป็นเร่งด่วนเพื่อเรียนรู้และเข้าใจเครื่องมือ AI TRiSM สำหรับใช้จัดการข้อมูลและกระบวนการระหว่างผู้ใช้และบริษัทที่เป็นเจ้าของโมเดลพื้นฐานของ Generative AI

องค์กรควรตรวจสอบการใช้งาน AI และ Solution/Platform ที่คล้ายคลึงกันที่ไม่ได้รับอนุญาตด้วยการควบคุมความปลอดภัยที่มีอยู่สำหรับตรวจจับการละเมิดนโยบายการใช้งาน สำหรับการใช้ Prompt Engineering มีมาตรการลดความเสี่ยงทั้งหมดพร้อมใช้อยู่แล้ว ซึ่งองค์กรควรดำเนินการตามขั้นตอนเพื่อปกป้องข้อมูลภายในและข้อมูลสำคัญอื่น ๆ ที่ใช้สื่อสารกับ AI ในโครงสร้างพื้นฐานของบุคคลที่สาม โดยการสร้างและจัดเก็บข้อความการสื่อสารทางวิศวกรรมกับเอไอให้เป็นสินทรัพย์ถาวร

ถ้าท่านไหนสนใจด้าน AI Security สามารถติดต่อ PROUD ได้คลอดเวลาครับ